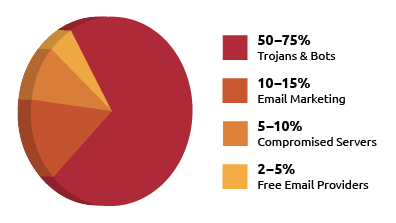

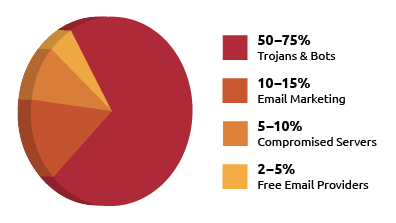

Los cuatro tipos principales de spam

Este es el principal tipo de spam que prolifera en internet. A menudo llamados "botnets" o "spambots", los hackers y spammers explotan sistemas operativos vulnerables con virus o programas, a menudo ocultos en imágenes o páginas web. A menudo, lo único que se nota es que el ordenador funciona un poco más lento. Este puede ser el tipo de spam más peligroso.

Cómo detenemos este spam

¿Alguna vez se ha registrado para recibir una 'alerta de stock', un 'listado gratuito', un 'horóscopo gratuito' o ha comprado algo en línea y, de repente, su bandeja de entrada está llena de marketing por correo electrónico de terceros que ofrece un 10 % de descuento en todo, desde zapaterías hasta productos electrónicos? Esta es una industria multimillonaria. Y lo que es peor, algunos simplemente utilizan claves de correo electrónico robadas, bases de datos pirateadas y otros métodos para obtener tu dirección de correo electrónico.

Cómo detenemos este spam

Sabes que las ÚNICAS personas que "hackearían" un servidor, no te van a enviar nada confiable. Esta es otra forma de enviarte virus, malware y ransomware, o enlaces a posibles servicios ilegales. Desafortunadamente, muchos administradores de sistemas simplemente no mantienen su seguridad actualizada, los programadores cometen errores o los hackers descubren una vulnerabilidad antes que el público. Pero existen maneras de identificar estos servidores.

Cómo detenemos este spam

Esto no se limita a los grandes proveedores como Hotmail, Gmail, Yahoo, etc.; esto podría ocurrirle a cualquier proveedor de correo electrónico. Sin embargo, los proveedores de correo electrónico gratuito más grandes también tienen tantas cuentas que a los spammers les gusta vulnerarlas primero. Hay spammers que se registran en cuentas gratuitas con la intención de enviar spam, pero también piratean las contraseñas de las cuentas, ya que estas suelen haber generado cierta confianza.

Cómo detenemos este spam

Los creadores de MagicSpam llevan más de 15 años trabajando con servidores de correo electrónico y hace tiempo que aprendieron que no es la forma correcta de hacerlo. Ahora que el spam representa más del 98 % del tráfico de correo electrónico, principalmente proveniente de troyanos y bots de todo el mundo, ¿por qué no simplemente bloquearlos? La única forma de hacerlo correctamente es formar parte del servidor de correo electrónico, para poder identificar el spam en el borde durante la fase de protocolo de enlace SMTP. A esto lo llamamos "Mail Server Profiling™".

Trojans And Bots - Cómo detenemos este spam

La principal línea de defensa de MagicSpam es rechazar cualquier cosa que sepamos que NO debería ser el origen del correo electrónico. Podemos hacerlo a nivel de conexión, utilizando nuestra tecnología patentada BMS para comparar las direcciones IP con listas de direcciones IP que no deberían enviar correo electrónico. Por ejemplo, direcciones IP en rangos de IP dinámicos, direcciones IP sin DNS inverso y direcciones IP con un DNS inverso que sabemos que significa que no hay servidores de correo electrónico. Esto por sí solo puede bloquear a más del 50 % de los atacantes, y estos son los peores tipos: aquellos que suelen transmitir ransomware, virus o anuncian estafas u ofertas falsas como "píldoras azules" baratas. Técnicamente, las estadísticas serían más altas, pero también añadimos funciones de limitador de velocidad y bloqueo automático cuando reconocemos una botnet o un troyano para detener los intentos repetidos de forma más eficiente. Los operadores de bots no tienen control sobre (y no pueden falsificar) las direcciones IP ni el DNS.

Email Marketing - Cómo detenemos este spam

¿No sería genial poder decir: "No quiero más material de marketing"? MagicSpam adopta un enfoque multifacético. Para los peores tipos, aquellos que usan bases de datos de correo electrónico robadas o dominios desechables, simplemente intentamos bloquearlos. La mayoría de los demás dispositivos y métodos de filtrado de spam intentan identificar por contenido, pero estos son expertos en esto. Es un negocio multimillonario, y han pagado a personas para que realicen pruebas con las reglas de filtrado y se mantengan fuera de las listas negras. Nosotros simplemente lo abordamos de forma diferente. MagicSpam utiliza su tecnología patentada BMS para realizar pruebas con una base de datos de empresas, redes e IP que realizan marketing por correo electrónico, y las empresas de alojamiento que les permiten operar. Y aunque es extremadamente efectivo, a veces lo que para uno es spam es material de lectura para otro. O puede que haya un correo electrónico de marketing que sí te interese, pero no todo el correo basura que la misma empresa también intenta enviar. Sin embargo, algunas empresas de marketing por correo electrónico dificultan intencionadamente la distinción entre remitentes, ofuscando la información. Se les paga por el mensaje que envían, así que si consiguen que autorices uno, les ayuda a entregar el resto. Por eso, quizás prefieras simplemente etiquetar estos mensajes en lugar de bloquearlos. Claro que incluso algunas empresas conocidas utilizan métodos de correo electrónico de baja calidad, así que siempre puede haber un caso excepcional. Por eso te permitimos incluir en la lista blanca solo al remitente que quieras.

Compromised Servers - Cómo detenemos este spam

Uno de los métodos utilizados, por supuesto, es revisar primero la dirección IP para ver si ha sido reportada previamente. MagicSpam utiliza su tecnología BMS para examinar una base de datos de spammers conocidos, que se actualiza constantemente mediante una amplia red de detección de spam. Pero también vamos más allá, verificando primero si el servidor se configuró correctamente como servidor de correo electrónico. También buscamos patrones y métodos de envío que indiquen correos electrónicos generados por software comprometido. Esto puede incluir elementos que el hacker no controla, como DNS, información de retransmisión, etc. Además, tienen un propósito maligno similar, por lo que podemos verificar vectores de ataque típicos, tipos de archivos adjuntos, convenciones de nomenclatura del remitente y muchas otras herramientas. En algunas de nuestras versiones PRO avanzadas, incluso podemos verificar contenido como estafas de "píldora azul", alertas bancarias falsas, métodos de phishing y otros objetivos similares.

Free Email - Cómo detenemos este spam

El título sería mejor llamarlo "Cuentas Comprometidas". Generalmente, lo primero que hacen es piratear tu libreta de direcciones o tomar una lista de todas las personas a las que has enviado o recibido correos. Es más probable que abras un correo de una persona de confianza, ¿verdad? Si bien se supone que estas empresas controlan el envío de correos maliciosos desde sus servidores, no tienen una motivación real cuando se vuelven "demasiado grandes para bloquearlos". Además, existe el enorme desafío técnico de lidiar con grandes cantidades. Y los spammers son más inteligentes que nunca. Ahora suelen aprovecharse de cuentas de correo electrónico reales, enviando pequeñas cantidades desde cada cuenta. Pero cuando logran piratear millones de ellas, incluso una pequeña cantidad se acumula. ¿Cómo detenerlos? Bueno, la responsabilidad recae en la empresa remitente, por lo que nuestra Auditoría de Spam funciona a través de varios canales para informar a los operadores. También hemos diseñado MagicSpam para que pueda coexistir con software de filtrado de contenido. Pero al detener la mayor parte del spam antes de que llegue a los filtros, estos son mucho más eficientes y precisos. Además, en nuestras versiones PRO, también hemos publicado nuestras probadas "firmas de filtro", desarrolladas a partir de nuestro trabajo con cientos de proveedores de servicios de internet y empresas de telecomunicaciones, que analizan la actividad de millones de cuentas de correo electrónico. Podemos detectar patrones que indican cuentas comprometidas a partir de ese big data.