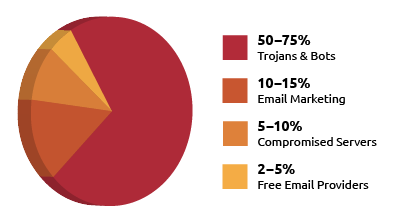

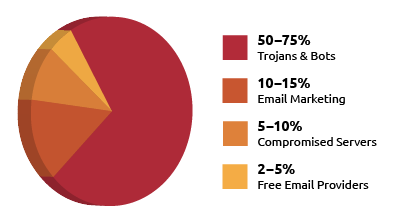

Les quatre principaux types de pourriels

Il s'agit de la principale forme de pourriel qui sévit actuellement sur Internet. Souvent appelés « botnets » ou « spambots », ces réseaux exploitent les failles des systèmes d'exploitation vulnérables grâce à des virus ou des programmes, souvent dissimulés dans des images ou des pages web. Le seul signe visible est généralement un léger ralentissement de l'ordinateur. Ce type de pourriel peut être extrêmement dangereux.

Comment on arrête ce pourriel

Vous est-il déjà arrivé de vous inscrire à une alerte boursière, à un service de référencement gratuit, à un horoscope gratuit, ou d'acheter quelque chose en ligne, et de vous retrouver soudainement submergé de courriels marketing de tiers vous offrant des rabais de 10 % sur tout, des chaussures à l'électronique ? Ce marché vaut plusieurs milliards de dollars. Pire encore, certains utilisent des listes de diffusion volées, des bases de données piratées et d'autres méthodes pour obtenir votre adresse courriel.

Comment on arrête ce pourriel

Vous savez que les seules personnes capables de pirater un serveur ne vous enverront rien de fiable. C'est un moyen pour elles de vous transmettre des virus, des logiciels malveillants, des rançongiciels ou des liens vers des services potentiellement illégaux. Malheureusement, de nombreux administrateurs système négligent la sécurité, les programmeurs commettent des erreurs ou les pirates informatiques découvrent une faille avant le grand public. Mais il existe des façons d'identifier ces serveurs.

Comment on arrête ce pourriel

Il ne s'agit pas seulement des grands fournisseurs comme Hotmail, Gmail, Yahoo, etc. ; cela peut arriver à n'importe quel fournisseur de messagerie. Cependant, les plus grands fournisseurs de messagerie gratuite possèdent également un grand nombre de comptes, ce qui explique pourquoi les pourrielleurs les ciblent en priorité. Certains pourrielleurs créent intentionnellement des comptes gratuits dans le seul but d'envoyer des pourriels, tandis que d'autres piratent les mots de passe de compte, car ces derniers bénéficient généralement d'une certaine confiance.

Comment on arrête ce pourriel

Les créateurs de MagicSpam travaillent avec des serveurs de courriel depuis plus de 15 ans et ont compris depuis longtemps que cette approche est erronée. Aujourd'hui, le pourriel représente plus de 98 % du trafic de messagerie, principalement provenant de chevaux de Troie et de robots du monde entier. Pourquoi pas juste le bloquer ? La seule façon d'y parvenir efficacement est de s'intégrer au serveur de messagerie afin d'identifier le pourriel dès la phase d'établissement de la liaison SMTP. C'est ce qu'on appelle le profilage du serveur de courriel.

Trojans And Bots - Comment on arrête ce pourriel

La principale ligne de défense de MagicSpam consiste à rejeter toute source de courriel suspecte. Nous y parvenons au niveau de la connexion grâce à notre technologie BMS brevetée, qui compare les adresses IP à des listes d'adresses IP interdites d'envoi d'emails. Par exemple, les adresses IP dynamiques, celles sans DNS inverse et celles dont le DNS inverse indique l’absence de serveur de messagerie. Ce mécanisme à lui seul bloque plus de 50 % des attaques, même les plus dangereuses, celles qui véhiculent des rançongiciels, des virus ou font la promotion d'escroqueries ou de fausses offres, comme les « pilules bleues » bon marché. En théorie, ce chiffre serait plus élevé, mais nous ajoutons aussi un limiteur de débit et un blocage automatique en cas de détection d'un botnet ou d'un cheval de Troie, afin d'arrêter plus efficacement les tentatives répétées. Les opérateurs de bots n'ont aucun contrôle sur les adresses IP ni sur les DNS (et ne peuvent pas les falsifier).

Email Marketing - Comment on arrête ce pourriel

Ne serait-il pas agréable de pouvoir dire : « Je ne veux plus de publicités » ? MagicSpam adopte une approche globale. Pour les pires expéditeurs, ceux qui utilisent des bases de données de courriels volées ou des domaines jetables, nous nous efforçons simplement de les bloquer. La plupart des autres systèmes et méthodes de filtrage antipourriel tentent d'identifier les courriels par leur contenu, mais ces entreprises sont expertes en la matière. Il s'agit d'un marché de plusieurs milliards de dollars, et elles emploient des personnes pour tester la conformité de leurs systèmes aux règles de filtrage et éviter d'être blacklistées. On a tout simplement opté pour une approche différente. MagicSpam utilise sa technologie BMS brevetée pour effectuer des tests sur une base de données d'entreprises, de réseaux et d'adresses IP pratiquant le marketing par courriel, ainsi que sur les hébergeurs qui leur permettent d'opérer. Et bien que très efficace, il arrive que ce qui est du pourriel pour certains soit du contenu intéressant pour d'autres. Ou encore, il se peut que vous souhaitiez recevoir un courriel marketing précis, mais pas tous les autres « courriers indésirables » que la même entreprise tente également de vous envoyer. Cependant, certaines entreprises de marketing par courriel rendent intentionnellement difficile l'identification des expéditeurs, en brouillant les informations. Ces expéditeurs sont rémunérés à la livraison ; donc, si vous autorisez l'envoi d'un message, ça leur permet d'envoyer tous les autres. C'est pourquoi il peut être préférable de simplement « marquer » ces messages plutôt que de les « bloquer ». Bien sûr, même certaines entreprises renommées utilisent des méthodes d'envoi de courriels moins fiables ; il peut donc toujours y avoir des cas particuliers. C'est pourquoi nous vous permettons d'ajouter à votre liste blanche uniquement les expéditeurs de votre choix.

Compromised Servers - Comment on arrête ce pourriel

L'une des méthodes utilisées consiste à examiner l'adresse IP pour vérifier si elle a déjà été signalée. MagicSpam utilise sa technologie BMS pour consulter une base de données de pourriels connus, constamment mise à jour par un vaste réseau de détection de spam. Nous allons plus loin en vérifiant d'abord si le serveur a déjà été correctement configuré comme serveur de messagerie. Nous recherchons également des schémas et des méthodes d'envoi caractéristiques des courriels générés par des logiciels compromis. Cela peut inclure des éléments hors du contrôle du pirate informatique, comme le DNS, les informations de relais, etc. De plus, ces courriels ayant généralement une finalité malveillante similaire, nous vérifions les vecteurs d'attaque typiques, les types de pièces jointes, les conventions d'appellation des expéditeurs et bien d'autres outils. Dans certaines de nos versions PRO avancées, nous pouvons même détecter des contenus tels que les arnaques à la « pilule bleue », les fausses alertes bancaires, les techniques d'hameçonnage et autres tentatives similaires.

Free Email - Comment on arrête ce pourriel

Le titre serait peut-être plus approprié : « Comptes compromis ». Généralement, la première chose qu'ils font est de pirater votre carnet d'adresses, ou de dresser la liste de toutes les personnes avec qui vous avez échangé des e-mails. On est plus porté à ouvrir un courriel d'une personne de confiance, n'est-ce pas ? Bien sûr, ces entreprises sont censées empêcher l'envoi de courriels indésirables depuis leurs serveurs, mais elles n'ont aucune incitation à le faire lorsqu'elles deviennent trop importantes pour être bloquées. De plus, la gestion de très grands volumes de courriels représente un défi technique considérable. Et les pourrielleurs sont plus futés que jamais. Ils utilisent souvent des comptes de courriel légitimes pour envoyer de petites quantités de courriels. Mais lorsqu'ils réussissent à en pirater des millions, même une petite quantité finit par avoir un impact important. Comment les arrêter ? La responsabilité incombe en grande partie à l'entreprise expéditrice. C'est pourquoi notre audit antipourriel fonctionne par plusieurs canaux pour informer les opérateurs. Nous avons aussi conçu MagicSpam pour qu'il puisse coexister avec les logiciels de filtrage de contenu. Mais en bloquant la majeure partie du pourriel avant qu'il n'atteigne les filtres, on leur permet d'être beaucoup plus efficaces et précis. De plus, nos versions PRO intègrent nos « signatures de filtrage » éprouvées, fruit de notre collaboration avec des centaines de fournisseurs d'accès Internet et d'opérateurs de télécommunications, et de l'analyse de l'activité de millions de comptes de messagerie. Grâce à ces données massives, nous pouvons identifier des schémas révélateurs de comptes compromis.